皆さんこんにちは。国井です。

今週はAzure ADとMicrosoft Intune関連の情報を連続して投稿しています。

連投でそろそろ肩が壊れそうです。

今日は、Azure AD Premiumの機能として先日登場したAAD Connect Healthという機能を使ってみましたので、ここにも掲載しておきます。

AAD Connect Healthとは、Azure Active Directory Connect Healthの略で、オンプレミスに実装したADFSサーバーやプロキシの状態をクラウドから監視するだけでなく、ADFSサーバーの利用状況なども併せて確認できる、監視ツールです。

■Azure Active Directory Connect Health

https://msdn.microsoft.com/ja-jp/library/azure/Dn906722.aspx

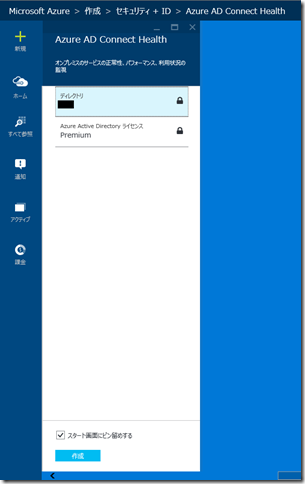

AAD Connect HealthはMicrosoft Azureの新しいポータルから利用可能なツールで、

[セキュリティ+ID]-[Azure AD Connect Health]から新しいインスタンスを作成します。

どのAzure ADドメインで利用するかを選択し、

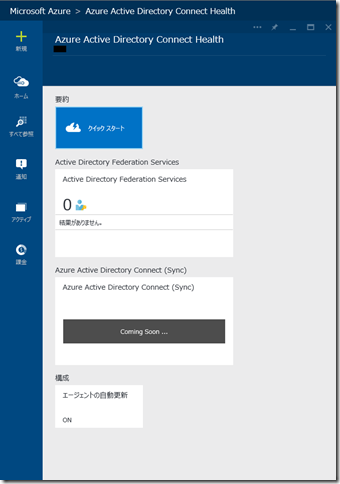

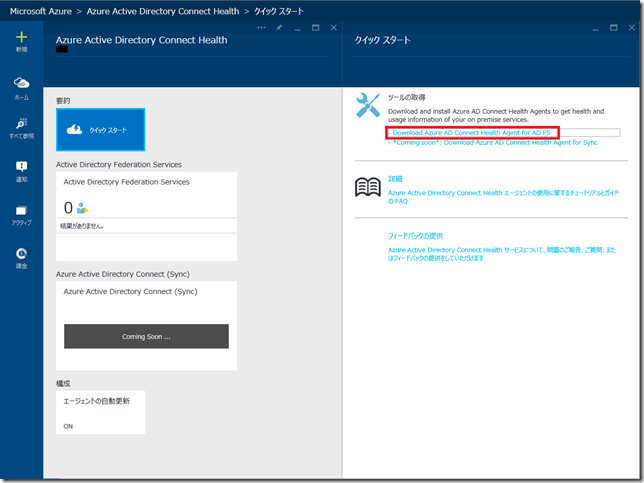

[クイックスタート]をクリックして、

[Download Azure AD Connect Health Agent for ADFS]をクリックして、ツールをダウンロードします。

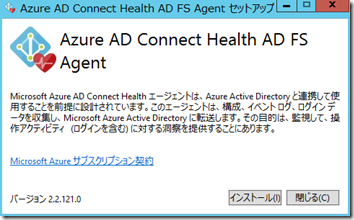

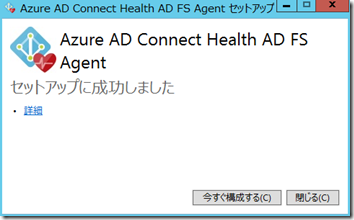

ダウンロードしたツールはADFSサーバー上で実行し、インストールします。

インストールが完了したら、[今すぐ構成する]をクリックし、

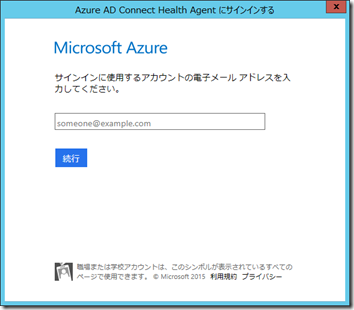

Azure ADの管理者アカウントでサインインすると、

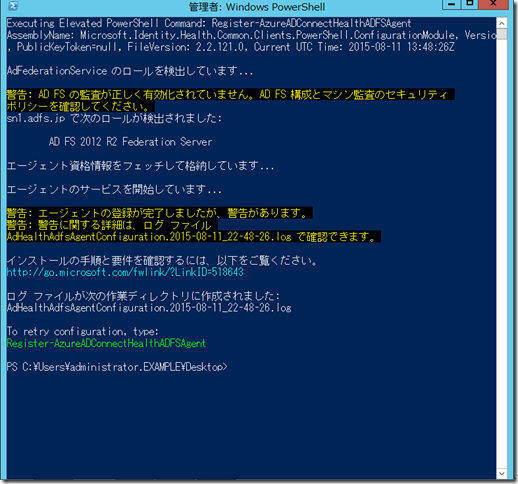

PowerShellスクリプトが実行されて構成されます。

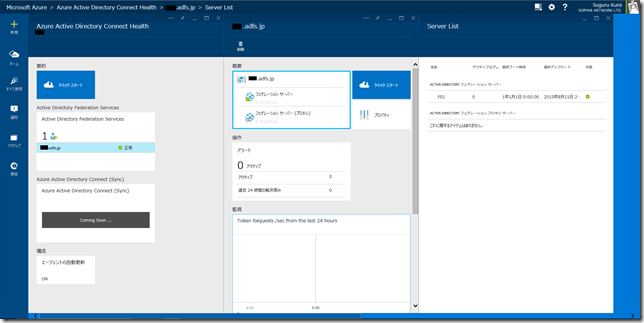

インストールが完了したら、Azure管理ポータルを参照します。すると、エージェントがインストールされたADFSサーバーの台数が表示され、ADFSサーバーの稼働状況が確認できます。

また、画面右下に注目すると、

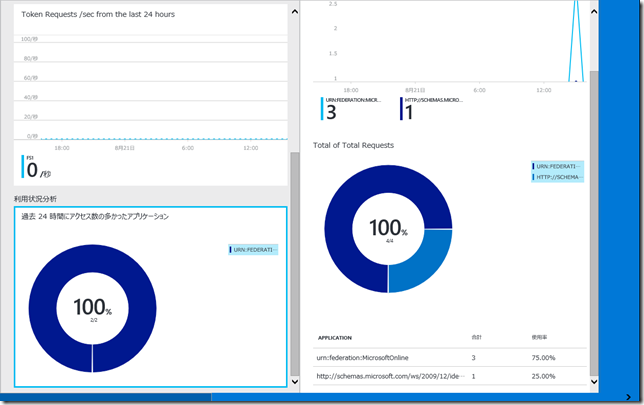

24時間以内にADFSサーバーを経由して、どのようなアプリケーションへのアクセスがあったかやトークンの発行数などが確認できます。ただし、アプリケーションは名前ではなく、ADFSサーバーに登録されたURNと呼ばれる識別名で表示されるので、少しわかりにくいです。(ちなみに、urn:federation:MicrosoftOnlineというのがOffice365へのシングルサインオンです。)

このあたりはURNではなく、証明書利用者信頼の名前で表示するなど、していただけると、よりわかりやすいかなと。

今後の改善に期待ですね。

なお、アプリケーションへのアクセス状況等は、ADFSサーバーのセキュリティログから情報を抽出して表示しているので、セキュリティログにADFSのアクセスログが残るよう、事前に設定しておく必要があります。この設定についてはMVP渡辺さんのブログで紹介しているので、合わせて参考にしてください。

参考サイト

Monitor your on-premises identity infrastructure in the cloud

https://azure.microsoft.com/en-us/documentation/articles/active-directory-aadconnect-health/