Personal Data Encryption について

重要なデータを暗号化しなさいって話、あちこちで登場しますよね

それに呼応する形でマイクロソフトでも色々な暗号化の仕組みを提供しています。

今日はその中のひとつであるPersonal Data Encryption (PDE) について話をしたいと思います。

Personal Data Encryptionとは

PDEは事実上Windows 11 24H2以降で利用できるファイルの暗号化機能で

Windowsデバイスで保存した自分のファイルをPDEで暗号化しておくと

他のユーザーが同じデバイスからファイルにアクセスしようとしても暗号化されているのでアクセスできなくなるという機能です。共有デバイスでほかのユーザーにアクセスさせたくないファイルがあるときに役立つと思います。

なおファイルを暗号化した本人でない限り、管理者であっても開けません。

設定方法

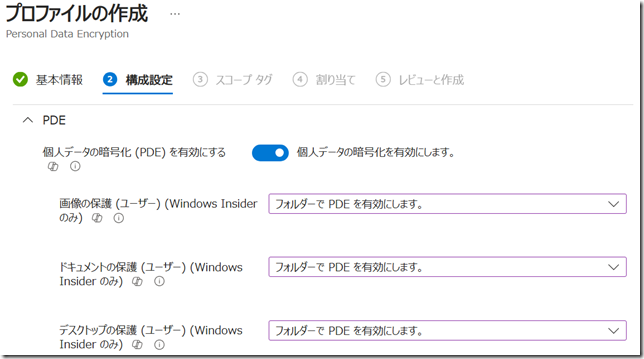

設定はMicrosoft Intuneから行います。

Intune管理センターの エンドポイント > ディスクの暗号化からPersonal Data Encryptionを対象としたポリシーを作成します。ポリシー作成画面の中ではピクチャフォルダー、ドキュメントフォルダー、デスクトップフォルダーのどのフォルダーを暗号化するかを設定します。

それぞれの設定ができたら、あとは割り当て対象を設定してできあがり。

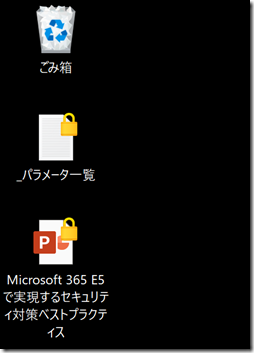

ポリシーがコンピューターに割り当てられると、該当のフォルダー内のファイルは自動的に暗号化され、保存されたファイルには鍵のアイコンが付くようになります。

とても手軽な感じで使えて良きです。

またここで暗号化されたファイルは自分でクラウドにアップロードしたりすれば、自分のコンピューターを離れた瞬間から暗号化が解除されるので手間もかかりません。

ちなみに無理やりファイルにアクセスしようとするとアクセスできない様子は玉井さんのブログに詳しく書かれているので、ご興味のある方はご覧になってみてください。

EFSとの違い

ここからは数多ある暗号化機能をPDEと比べて違いを語ってみたいと思います。

Microsoft Learn にも同じような比較がありましたが、こちらでは私なりの比較材料で語ってみます。まずはEncrypted File System (EFS) について。

ファイルレベルの暗号化というとEFSを思い出す人もいると思います。EFSはNTFSファイルシステムに保存されたファイルをファイル単位で暗号化できる仕組みで、PDEとは違ってローカルのディスク内であれば、どこのフォルダーのファイルでも暗号化できるメリットがあります。

しかしEFSは暗号化するファイルをひとつずつ選んでプロパティを開いて暗号化設定をしなければならないという面倒くささがあります。それに対してPDEの場合はIntuneで指定したフォルダーにファイルが保存されれば自動的に暗号化されるので、暗号化にかかる手間が異なるという点が違います(意識低い系の人でも問題なく使えるってことです)。

またEFSはカギの取扱いがトラブルになることがあったが、PDEはWindows Hello for Businessに紐づくカギの管理をするため、カギを別途管理する必要がない点も便利だと思います。以上のことを踏まえるとEFSの完全な代替として利用できるのではないでしょうか?

BitLockerとの違い

BitLockerはディスクレベルの暗号化であり、ファイル単位で暗号化するPDEとは暗号化する単位が異なります。結果的に一緒じゃん!と思う人もいるかもしれないですが、BitLockerの場合、共有デバイスのようにほかのユーザーがBitLockerの暗号化を解除してディスクへアクセスできてしまうので、自分以外の誰かがデスクトップ等に保存した個人的なデータにアクセスできてしまうリスクがあります。

共有デバイスで他のユーザーがアクセスしてくるようなケースでPDEのメリットというのがハッキリわかると思います。

秘密度ラベルとの違い

秘密度ラベルはファイルを別のユーザーと共有することを目的としており、アクセス権設定も自分以外のユーザーに割り当てることができます。それに対してPDEは暗号化されたファイルに対するアクセスができるのは自分だけ。この点が決定的な違いです。また、暗号化のアーキテクチャは細かくはわかりませんが異なるレイヤーで暗号化しているため、両方を同時に利用することができます。