皆さんこんにちは。国井です。

私のトレーニングコースでも扱っているMicrosoft Defender for Endpointですが、

最近P1というライセンスが登場しました。

2021年9月現在、プレビュープログラムに参加し、利用することができるので

私もさっそく申し込んで違いを確認してみました。

■ ■ ■

Microsoft Defender for Endpoint P1(MDE P1)はP2が提供する機能から一部内容を省いた「廉価版」としての位置づけで、攻撃面の縮小(ASR)と次世代の保護の2つを大きな柱とする、EDR機能というよりはウイルス対策の機能拡張というイメージのサービスです。

上の図のうち、緑色の部分がP1で提供するサービスですが、ASRと次世代の保護以外にも

MDE P1のコンソール画面から一元管理できますよとかAPIで管理できますよとかあったりします。

まずはひとつずつ見ていきます。

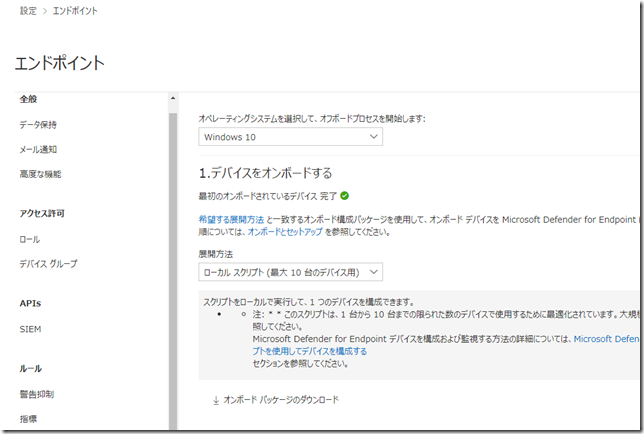

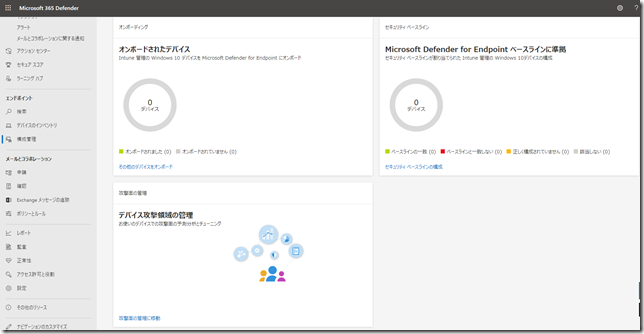

オンボーディング

MDE P1でデバイスを管理するためにはP2と同様にオンボーディングの設定が必要です。

(オンボーディングとはMDEからデバイスを監視できるようにするための設定です)

スクリプトはMicrosoft 365 Defender管理センター画面からダウンロードしてデバイスにインストールします。

P2と一緒ですね。

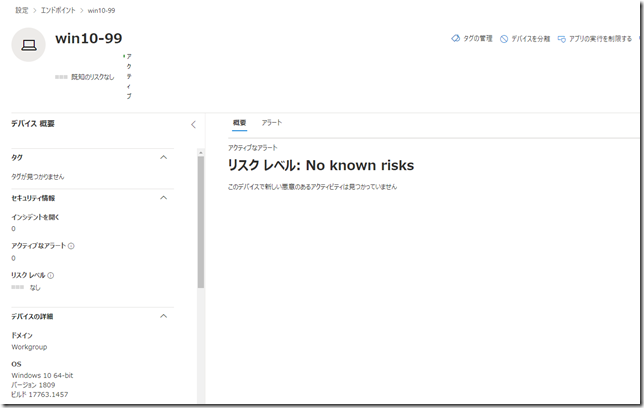

デバイスのインベントリ

オンボーディングしたデバイスは[デバイスのインベントリ]という項目に一覧表示されます。

特定のオンボーディングされたデバイスを選択すると..

だいぶメニューが少ないことがわかります。

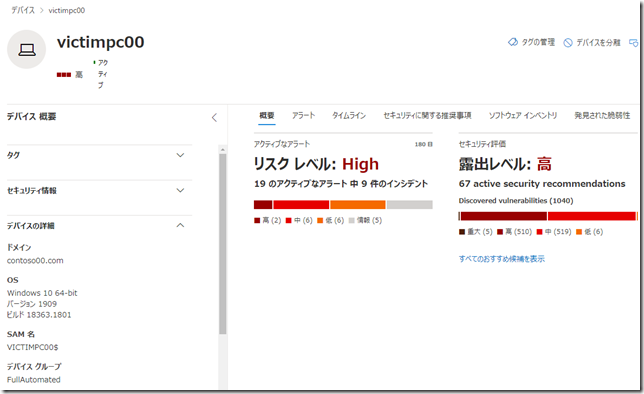

ちなみにこちらはP2のテナントにオンボーディングされたデバイスのメニュー

比較するとわかりますが、インシデント対応ではいつもお世話になっている[タイムライン]や、脆弱性管理に活用する[セキュリティに関する推奨事項]などがメニューであるのに対して、P1のメニューでは概要とアラートの2つのタブしかありません。つまりアラート以外のメニューは何もないってことです。

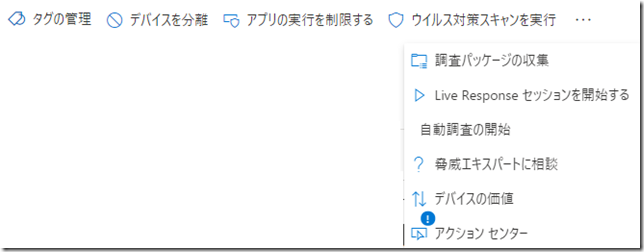

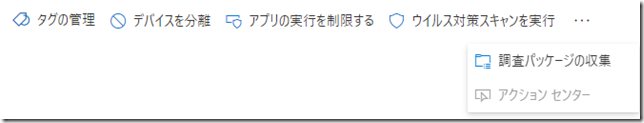

それから特定デバイスに対して行える操作として、P2では以下のような操作が可能でしたが、

P1だとインシデント対応に利用可能なLive Responseや自動調査などのメニューがなくなっていることがわかります。

それでも[デバイスを分離]メニューが使えるので、インシデント発生時の初動対応の基本である”ネットワークケーブルを外す”を実践できますし、[調査パッケージの収集]を使ってインストールされたアプリの情報やASEP領域の情報などを遠隔から収集できるメリットがあります。

次世代の保護

P1機能の2本の柱のうちのひとつ、次世代の保護を見てみます。

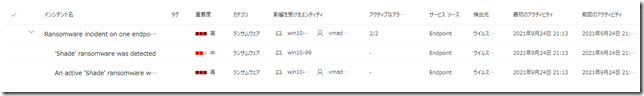

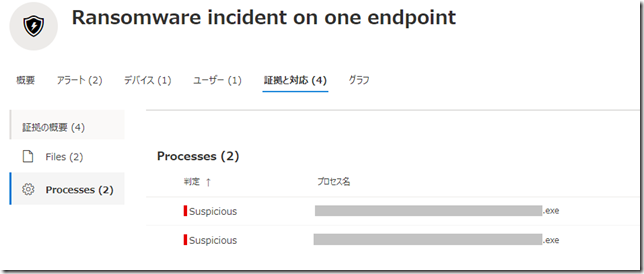

こちらは実際にマルウェア感染させてみるのがわかりやすいかなと思い、以前に登場したランサムウェアを感染させてみました。

すると、しっかりとインシデントメニューにShadeというランサムウェアが見つかったことが表示されています。

インシデントの詳細を参照すると、P2のインシデント対応の時と同じようにインシデントと判定するに至った基準が確認できます。

だけどP2と違うのは見つけてくれてもRemediatedと表示されない(=つまりMDEの機能で不正アクセスの原因を除去してくれない)点です。

つまりインシデント/アラートで不正アクセスを見つけたら、[デバイスのインベントリ]に用意されているメニューを使って手動で対応しなさいということなのだと思います。

話を画面に戻します。

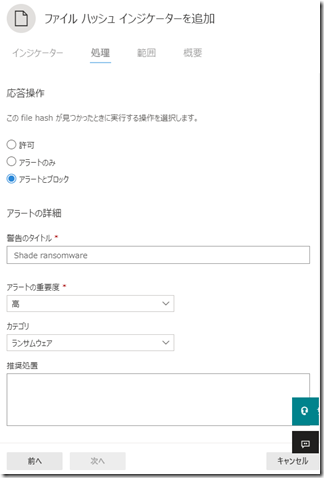

[証拠と対応]画面でSuspiciousと表示されたものが見つかった場合、ファイル名をクリックすると表示されるメニューから[Add Allowed/Blocked list rule for this file]をクリックすることで、

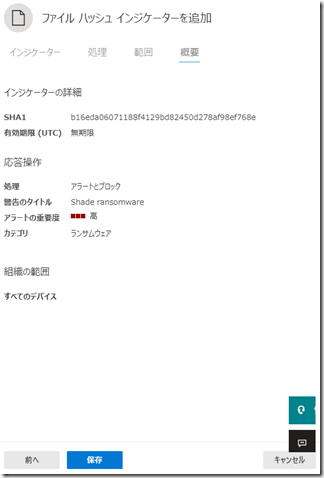

インジケーターを登録できます。

これにより管理者が指定した内容に基づくアラート出力ができるようになります。

なお登録したインジケーターはMicrosoft 365 Defender管理センター画面の設定 > エンドポイント > 指標から確認できます。ちなみにインジケーターはファイルハッシュ以外にもIPアドレス、URL、証明書をベースにしたものをそれぞれ登録して不正アクセスの検知に利用できます。

ここまでのところを見てもらうと、インシデントが検出されたときの対応方法がどこか片手落ちな感があります。やはりP2の時のようにインシデントを検出すると自動的にクライアントに介入してマルウェアを除去してくれるようなものに比べると、どうしても手動でやらなければならないことが多く、これだけだとインシデント対応をするのは難しいかなという印象があります。だからP2買え!っていうのがメッセージなんでしょうけど。

攻撃面の縮小

P1機能のもうひとつの柱、次世代の保護を見てみます。Microsoft 365 Defender管理センター画面から[構成管理]メニューをクリックすると、[攻撃面の縮小]や[セキュリティベースラインの構成]などのメニューを見かけることができます。

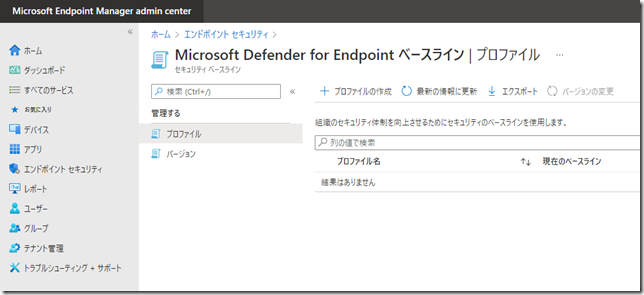

なるほど、これがIntuneの代わりに利用可能なMDEの機能なのか!と思って[セキュリティベースラインの構成]のリンクをクリックすると..

???

Intuneの画面に単純に飛ばされるっていう仕様になっています..

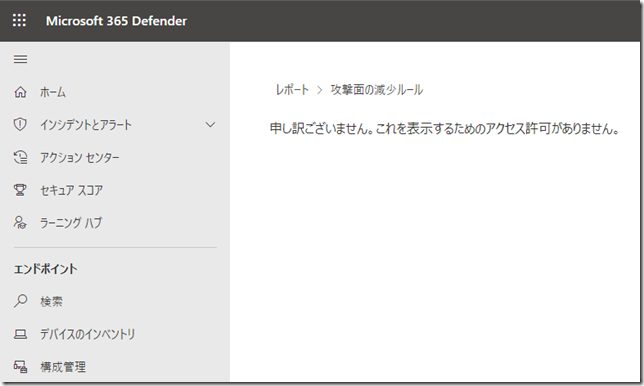

じゃあ、[攻撃面の縮小]のリンクをクリックするとどうなるかというと、、

こちらはなんとアクセスできず…

プレビューだから待たれよ、ということなのでしょうか。

■ ■ ■

ということで一部機能はまだ確認することができませんでしたが、インシデント対応のための機能よりは全体的にデバイスの防御の部分に重きを置いたサービスの構成になっていることがわかります。なので、EDRの簡易版と言われるとそれは違うのかなという印象を持ちました。こちらは今後も継続して追跡してみたいと思います。