皆さんこんにちは。国井です。

少し間が空いてしまいましたが、前回紹介したAzure AD参加したデバイスでサインインした時に、どのような権限を持つか?という話の続きです。

前回は普通にWindows 10のコンピューターでAzure AD参加した場合を見てみましたが、Windows AutopilotからAzure AD参加だと少し動きが変わります。そのあたりを今日は紹介します。

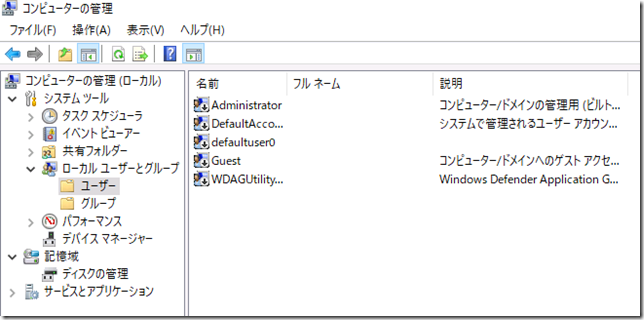

まず、Autopilotからデバイスをセットアップした場合、クラウドアカウントしかいませんので、ご覧のようにユーザー一覧をみるとローカルアカウントはひとつもありません(厳密に言うとローカルアカウントはあるけど、すべて無効化されている状態です)。

そして、これが今回の話の結論なのですが、Autopilotからセットアップした場合、Azure ADのグローバル管理者がWindowsの管理者権限を持ち、Autopilotでサインインしたユーザーは一般ユーザーとして扱われることになります。

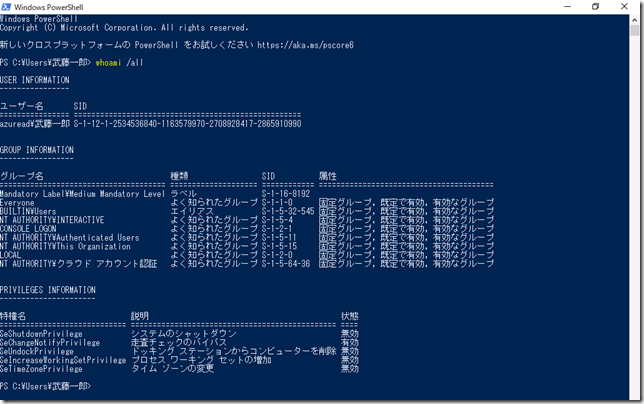

実際にAutopilotでサインインしたユーザーでPowerShellを起動し、whoami /allコマンドを実行した様子がこちら。

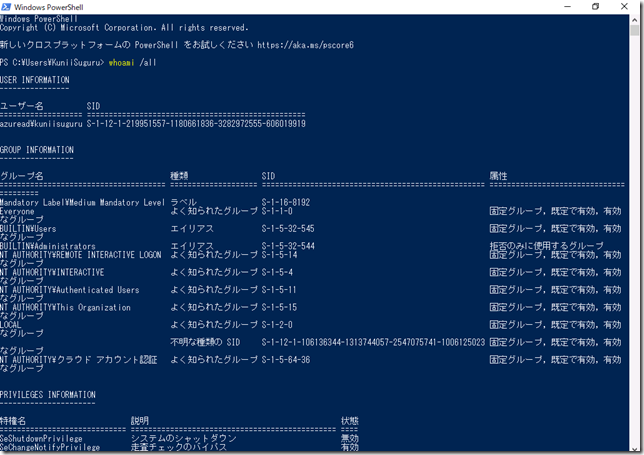

これに対して、Azure ADのグローバル管理者でサインインして、whoami /allコマンドを実行した結果がこちら。

明らかに違いますよね。

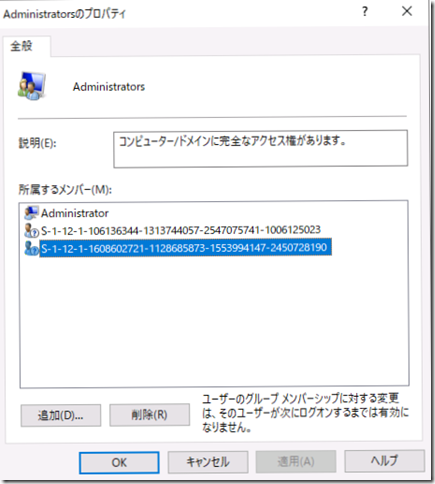

参考までにローカルのAdministratorsグループのメンバーを開いて見てみると、

SIDだけが書かれたユーザーが入っていることがわかります。しかし、このSID、先に出てきた2人のユーザーのSIDとも違うんですよね。(じゃあ、あんたは誰なのよ??)

リモートデスクトップでサインインできない問題

リモートデスクトップでサインインするときによく起こる問題のひとつにRemote Desktop Usersグループじゃないからサインインできない、というのがあります。

Remote Desktop Usersグループのメンバーにユーザーを入れればいいんでしょ?と思うかもしれないけど、これが結構面倒なのです。

まず、Azure ADユーザーはローカルユーザーじゃないからRemote Desktop Usersグループのメンバーにユーザーを入れようとしてもできない!

結局、EveryoneグループをRemote Desktop Usersグループのメンバーに入れちゃいました (なんかいい方法ないっすかね..)

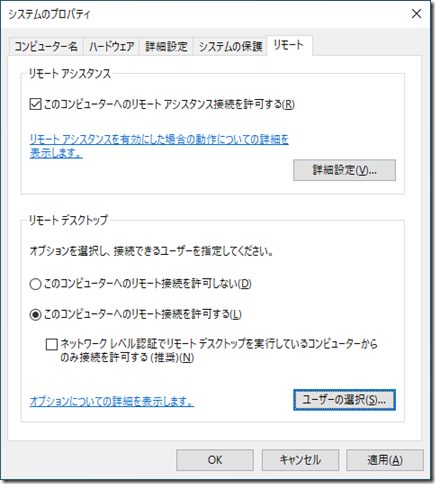

また、Windows 10コンピューターからsysdm.cplコマンドを実行し、[リモート]タブから[ネットワークレベル認証でリモートデスクトップを実行しているコンピューターからのみ接続を許可する]のチェックを外しておきます。

それから、RDPファイルに文字列を入れて細工しておきます。詳しくは以下のサイトを参考になさってください。

https://www.cloudou.net/azure-active-directory/aad007/

ここまでの設定が完了したら、RDPファイルをダブルクリックしてでサインインします。

ユーザー名は上記サイトにもあるように、azuread\ユーザー名@ドメイン名 でサインインすればリモートデスクトップ接続できるようになります。

Autopilotで展開したデバイスのワイプに関わる問題

最後に、Autopilotで展開したデバイスをIntuneからセレクティブワイプ(リタイヤ)した場合について。Azure AD参加しているデバイスをリタイヤすると、Azure AD参加の状態も削除されます。つまりAzure ADのユーザーではサインインできなくなるってことです。前にもお話しした通り、Autopilotで展開したデバイスはローカルにユーザーを作らないので、リタイヤするとWindowsにサインインできるユーザーはいなくなります。

つまり、二度とWindowsにサインインできなくなるのです。