GSA のログを Sentinel に転送 する

今日は普段のトレーニングの中でいただくご質問の中から皆さまにも共有しておきたい話として Microsoft Entra Global Secure Access (GSA) のログを Microsoft Sentinel に転送する話をします。GSA のログは当初 Sentinel に転送できなかったと認識していたのですが、いつの間に実現できるようになっていたのでここにまとめます。

※設定はいたって簡単です

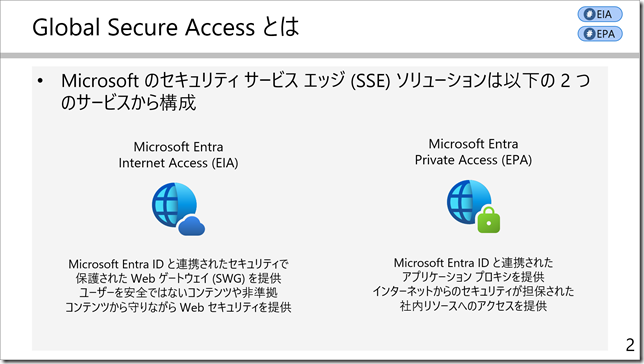

Global Secure Access ってなに?

クラウドを利用してネットワークアクセスに対するセキュリティ対策を実現する、いわゆるセキュリティ サービス エッジのサービスで、GSA には Entra Internet Access (EIA) と Entra Private Access (EPA) の2つのサービスがあります。

EIA はインターネットアクセスをするときにクラウド上にあるプロキシサーバーを経由するサービスでWeb ゲートウェイ (SWG) などと一般的に呼ばれるサービスを提供します。

一方の EPA はインターネット上にいるクライアントから社内にあるサーバーに対するアクセスを実現するリバースプロキシ的な役割を果たすサービスです。

これらは Microsoft Entra ID のライセンス (GSA ライセンスまたは Entra Suite ライセンス) から提供されるもので、EIA または EPA の設定を Entra ID で行った上で GSA クライアントをインストールすると自動的にEIA / EPA の通信が始まるようになります。なお設定方法については解説してくれているブログがありますので参考にされると良いと思います。

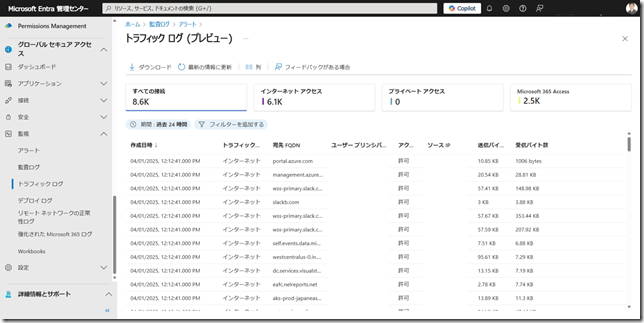

GSA のログはどこ?

これも上記のブログに掲載されていることなのですが、Microsoft Entra 管理センターのグローバルセキュアアクセス > 監視 > トラフィックログ から参照することができます。

だけどこのログはMicrosoft Entra ID のログと同様に 30日で消えてなくなってしまいます。

トラフィックログはインシデント対応やフォレンジック調査を行うときなどに重宝するログだと思うんですよ。

それが30日でなくなっちゃうなんて..

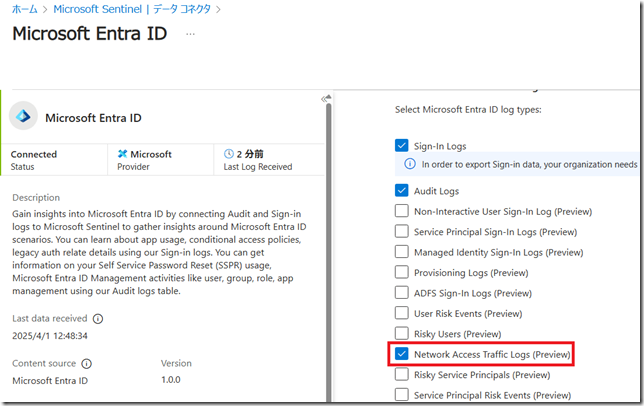

Microsoft Sentinel に転送する

そんな時は Microsoft Sentinel に転送しましょう。

Microsoft Entra ID でログを転送する場合、Microsoft Sentinel の Microsoft Entra ID データコネクタを利用しますが、実はそのデータコネクタによってGSAのログも一緒に転送されています。Microsoft Sentinel の Microsoft Entra ID データコネクタの設定画面から Network Access Traffice Logs を選択すれば転送が始まります。

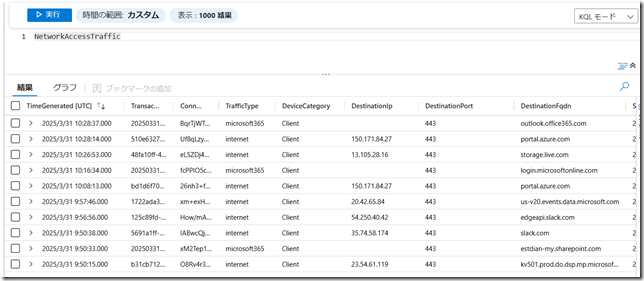

転送後は他のログと同じようにSentinelで扱うことができるので、クエリもこんな感じで実行できます。

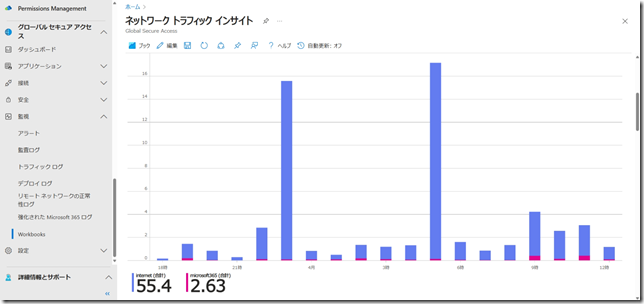

また、Microsoft Entra 管理センターのグローバルセキュアアクセス > 監視 > Workbooks メニューでは Sentinel に取り込まれたログをもとにダッシュボード表示をしてくれるようになっています。

例えばネットワークトラフィックインサイトというダッシュボードを利用すると、こんな感じで時間別のトラフィック量がご覧いただけたりします。

お知らせ

EIA / EPA を実際に自分の手で試してみたい、最終的にはベンダーさんに依頼したいと思っているんだけど、自分たちなりに設計・実装についてワークショップ形式で一緒に考えたい、などのご要望がありましたら、ご要望にもよりますが半日から1日間でワークショップをあなたの会社で開催することができます。こちらより気軽にお問い合わせください。

※公開講座については検討中ですのでもう少しお待ちください。