皆さんこんにちは。国井です。

ADFSトレーニングテキスト全文公開チャレンジの4日目はSTS信頼についてです。次回の内容が大きな内容になるので、今回は少なめの公開です。ぱっと読めるのでお付き合いください。

■ ■ ■

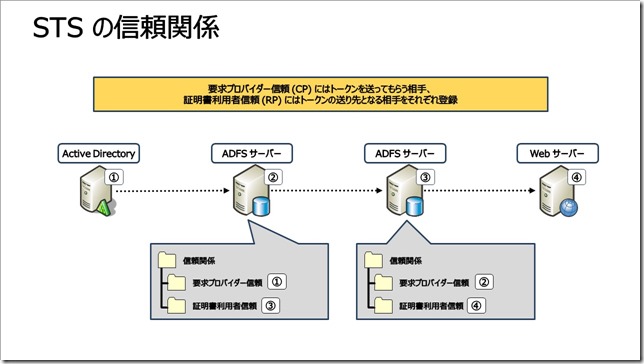

ADFS サーバーで、信頼関係を設定する場合、CP と RP で利用するリソースに対して、個別に信頼関係を設定します。以下では、具体的に信頼関係を設定すべき相手を解説しています。

■CP が利用する Active Directory ドメインの定義

ADFS では、トークンを発行する前に行われる認証に Active Directory を利用します。CP の [要求プロバイダー認証] に Active Directory ドメインを登録し、ADFS サーバーと Active Directory 間の信頼関係を設定します。[要求プロバイダー認証] には、既定で ADFS サーバーが参加する Active Directory ドメインが登録されています。

■CP が利用する RP の定義

CP で発行され認証トークンを、クライアントを通じて受け渡しする RP の定義を行います。CP の [証明書利用者信頼] で RP の ADFS サーバーを登録し、CP が RP を信頼する信頼関係を定義します。CP と RP が同一の ADFS サーバーの場合には、この設定は不要です。

■RP が利用する CP の定義

CP で発行され認証トークンを、RP が受け取れるようにするための定義を RP で行います。RP の [要求プロバイダー認証] で CP の ADFS サーバーを登録し、RP が CP を信頼する信頼関係を定義します。CP と RP が同一の ADFS サーバーの場合には、この設定は不要です。

■RP が利用するアプリケーションの定義

RP で発行された認可トークンを提示する先となるアプリケーションサーバーを定義します。RP の [証明書利用者信頼] で アプリケーション サーバーを登録することで、RP とアプリケーションサーバー間の信頼関係が確立されます。

CP として利用している ADFS サーバーに RP となるレルムを定義する場合、ADFS 管理ツールの [証明書利用者信頼] から新しい信頼を設定します。新しい信頼の設定方法には以下の 3 つの方法があります。

■自動設定

Office 365 (Azure AD) を RP として証明書利用者信頼を設定する場合、Office 365で用意されたコマンドレット (コマンドレットの詳細については次の章で解説します) が用意されており、コマンドレットを実行することで自動的に設定されます。

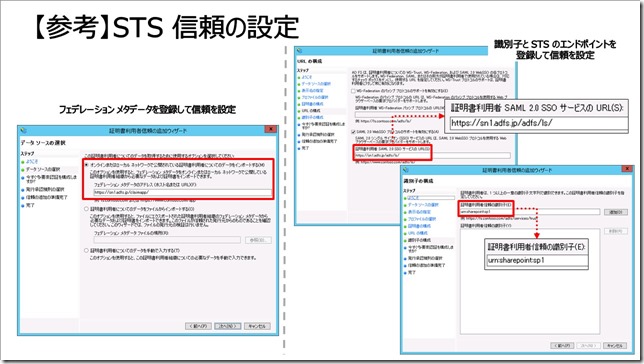

■フェデレーションメタデータを登録して信頼を設定

[証明書利用者信頼の追加ウィザード] で RP となるレルムで公開されているフェデレーション メタデータを指定します。フェデレーションメタデータはクラウドで公開されている URL を指定して定義する方法と、XML ファイルを証明書利用者信頼に登録する方法があります。

■識別子と STS のエンドポイントを登録して信頼を設定

RP でフェデレーションメタデータが公開されていない (もしくは存在しない) 場合、RP で事前に定義された識別子と、RP でトークンの受け渡しを行う STS のエンドポイント (URL 形式) をそれぞれ指定します。識別子は一般に URL の形式もしくは URN の形式で記述します。なお、URN の形式は大文字・小文字を区別することに注意してください。

編集後記

CPとRPの信頼関係の設定について今回は解説しました。ADFSサーバーでは要求プロバイダー信頼と証明書発行信頼という謎な日本語訳のメニューがありました。これらのメニューは英語版のADFSだとClaim Provider TrustとRelying Party Trustとはっきり書いてあるので、なんだCPとRPのTrust(信頼関係)の設定なんだ!とすぐにわかるようになっています。日本語訳してくれなかったら皆がこれほど理解に苦しむこともなかったのに。。