皆さんこんにちは。国井です。

前回に引き続き、Office 365 と Azure AD で利用可能なアクティビティ監視の2回目は、いよいよCloud App Securityについて、みてみたいと思います。

Cloud App Securityはクラウドサービスへのアクセスを監視し、不正なものがあれば、アラートで管理者に報告したり、アクセスをブロックしたりする仕組みです。

EMSに含まれるサービスと聞いていますが、現時点では私が契約するEMSには含まれていないので、以下のサイトから評価版を取って、試してみます。

https://www.microsoft.com/en-us/cloud-platform/cloud-app-security-trial

前回紹介した[高度な通知の管理]の場合、ターゲットとする監視範囲は

「Azure ADでサインインして、Office365にアクセスする」

ということでしたが、Cloud App Securityは機能が拡張されており、

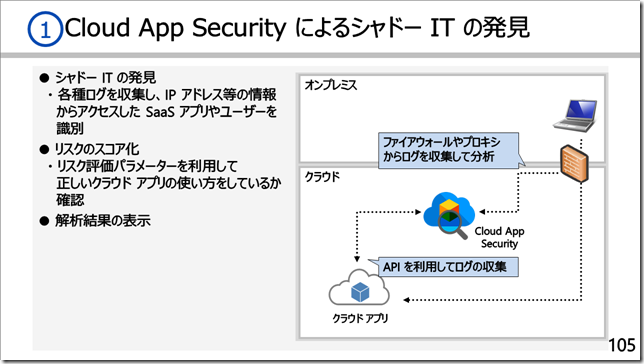

・各種クラウドサービスにAPIアクセスし、アクセス状況を監視

・ファイアウォールやプロキシのログを収集し、アクセス状況を監視

の2点が加わり、Azure AD経由のアクセスにとどまらない、シャドーITの発見のためのシステムとして活用することができます。

では、動きを実際に見てみましょう。

■ ■ ■

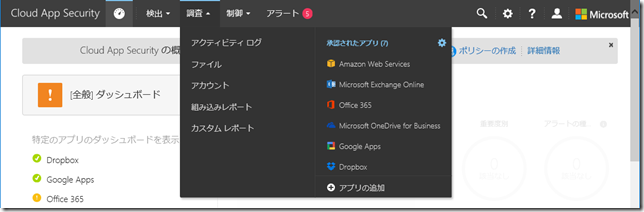

クラウドサービスへのAPIアクセスによる監視

Azure AD Premiumにこれまで実装していたCloud App Discoveryはクライアントにエージェントをインストールし、クライアントコンピューターからクラウドサービスの利用状況を報告させていましたが、Cloud App Securityは対象となるクラウドサービスにAPIアクセスして、アクセス状況を収集します。接続先となるクラウドサービスには、Office365はもちろん、Google Apps、Salesforce、AWSなどがあります。事前に連携設定するのですが、AWSは簡単でしたけど、Google Appsは複雑すぎて本当に苦労させられます。。

連携設定を行うと、該当するクラウドサービスへのアクセス状況がCloud App Securityのコンソール画面から確認できます。

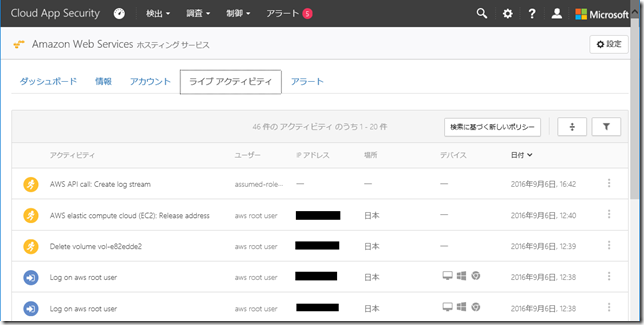

私のところでは、AWSを連携させているのですが、

どのようなアカウントでログインしたか、とか、

どのようなアクセスを行ったか、などが確認できます。

これらの情報をもとにアラートを設定しておけば、良からぬアクセスがあったときには管理者に対する通知やアクセスのブロックなどを設定できます。どんな監視システムでもそうだと思いますが、最初のうちはログだけ吐かせておいて、傾向がつかめた段階でアラート条件を設定するとよいでしょう。

ログをベースにした監視

ファイアウォールやプロキシサーバーに記録されているログをCloud App Securityに読み込ませ、読み込んだ内容から状況を把握するのが、2番目の方法です。

最初に出てきたAPIベースの監視がIPSなら、ここで紹介するログをベースにした監視はIDS的な手法と言えるでしょう。

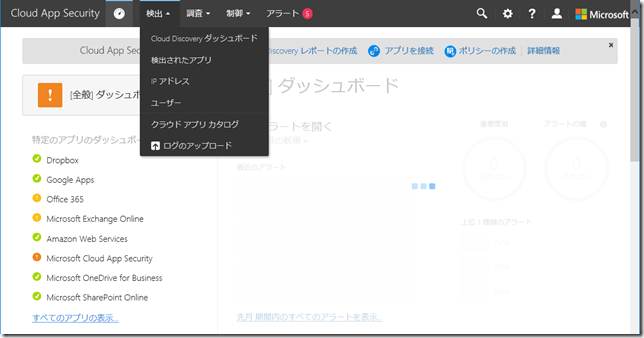

収集対象となるログは、[検出]-[ログのアップロード]というところから登録でき、Palo AltoやCheck Pointなどファイアウォールとしてはおなじみのベンダーから、Blue Coat、Cisco、Squid (Linux) などのプロキシサーバーのログタイプまで、各種対応しています。あ、もちろんマイクロソフトのTMGもサポートしていますよ。

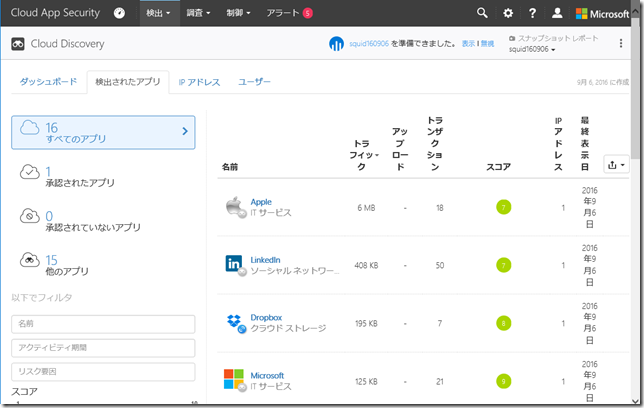

ログを登録すると、内容を解析し、どのようなクラウドサービスにアクセスしたかを一覧表示します。

どのURLにアクセスすると、どのクラウドサービスにアクセスしたかはテンプレートが1000種類以上あるようなので、自動的にクラウドサービスの種類を判別し、分類してくれます。

クラウドサービスと言っても、いろんなタイプがあり、会社として利用しても問題ないものなのか、それとも聞いたこともないようなイカガワシイものなのか、などの判別をスコア表示したり(Office365が最高評価なのはご愛嬌)、トランザクション数やトラフィック量なども同時に表示されます。

例えば、Dropboxの利用を禁止している会社で、上記のようなトラフィックがあったら、そのトラフィックを追跡することが考えられると思いますが、その場合には、Dropboxをクリックすれば、Dropboxへのアクセス状況の詳細をさらに詳しく調べることができます。

ログからの分析は、結果に対する分析ですから、アクセスをブロックすることはできません。

しかし、発生した事象から具体的なアクションを起こしたり、同様の現象が発生するときにはより早く事実を知りたいのでアラートを設定するなど、ログからの分析でもできることは色々とありそうです。

■ ■ ■

今回紹介したCloud App Securityが含まれるEMSは、これまでのEMSとは異なり、セキュリティに軸足を置いたソリューションに変わっています。そのため、EMSを扱うSIベンダーさんにとっても求められること(特にお客様に対して提供できる価値)が変化してきているように思います。

私自身もエンジニアの方々へのトレーニング/ワークショップ等を通じて、アラートをどう作るか?とか、ログの出力結果に基づく分析の手法など、新しいEMSに対応した価値提供をしていきますので、どうぞご期待ください。